LÉOCARD Jérémie

SAÉ 3 Cyber.04 Découvrir le pentesting - Installation de l'infrastructure vierge

Lien vers l'installation des services et vulnérabilitées : Services et vulnérabilitées.

Table des matières

- Infrastructure avec VirtualBox

- Serveur DMZ

- Serveur LDAP

- Serveur MYSQL SAMBA

- Attaquant Interne

- Poste Manager

Infrastructure avec VirtualBox

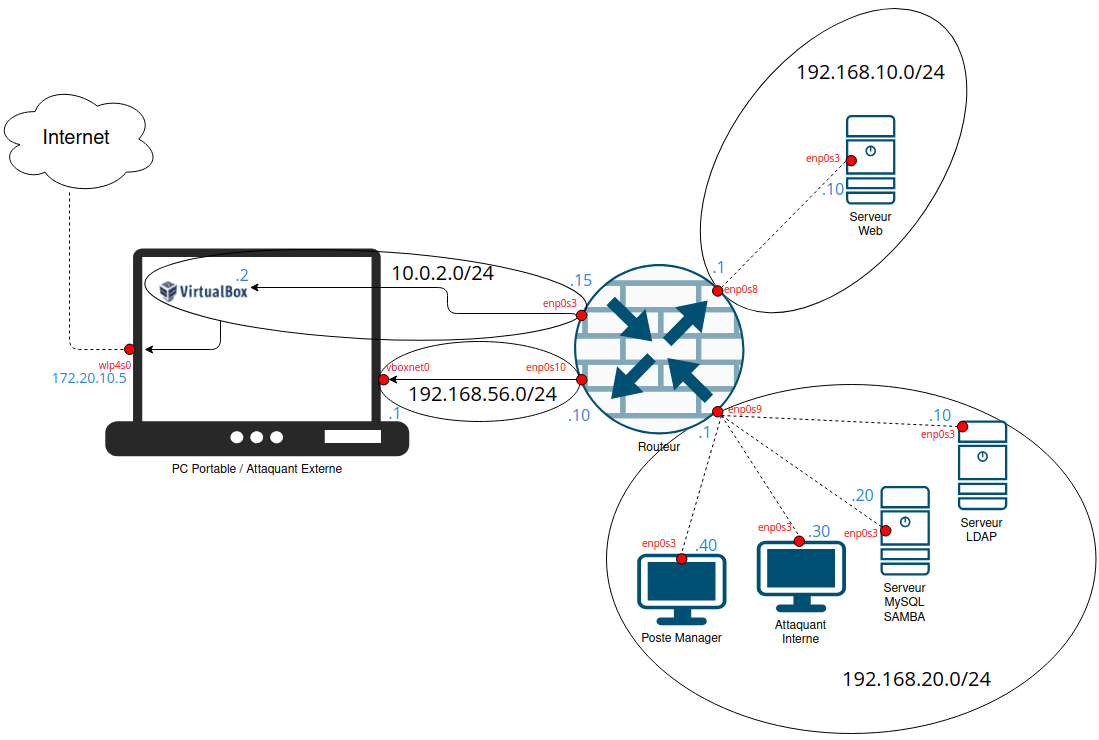

Voici le shéma de l'adaptation de l'infrastructure à mettre en place :

Création machine routeur

La machine routeur aura pour login leocard et comme mot de passe abc.

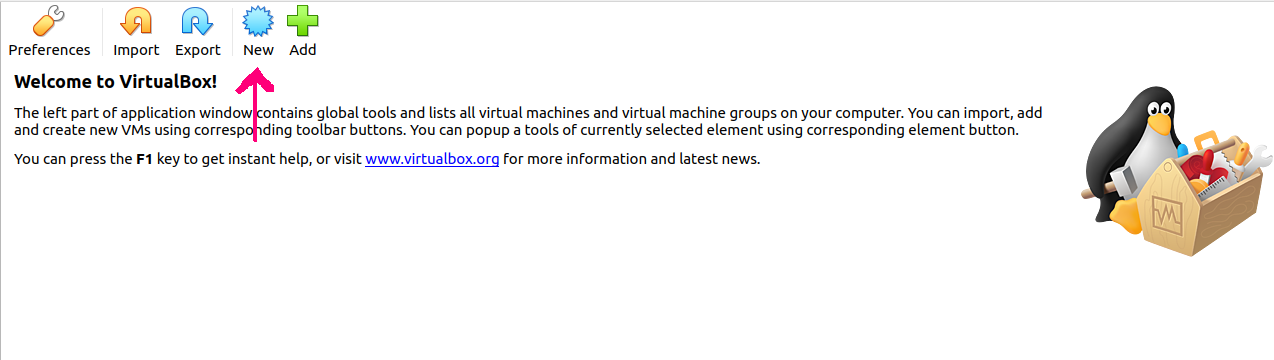

Pour créer la machine routeur, on utilisera l'interface graphique de VirtualBox. Il faudra cliquer en premier sur New.

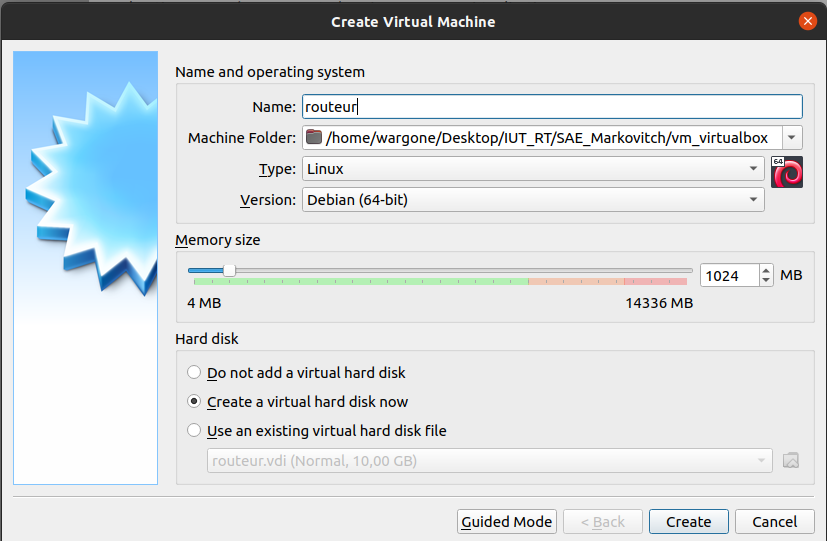

Puis rentrer en expert mode si ce n'est pas déjà fait pour obtenir cette interface. Voici l'explication des paramètres que j'ai mis.

Puis rentrer en expert mode si ce n'est pas déjà fait pour obtenir cette interface. Voici l'explication des paramètres que j'ai mis.

- Name :

Routeur. C'est le nom qui apparaitra dans la liste des VM dans VirtualBox. - Machine Folder :

/home/wargone/Desktop/IUT_RT/SAE_Markovitch/vm_virtualbox. Correspond à l'emplacement de stockage des fichiers relatifs à la VM. Ici je l'ai mis dans un dossier qui est avec les autres fichiers/dossiers de la SAÉ de Markovitch. - Type :

Linux. Indique que la VM sera de type Linux. - Version :

Debian (64-bit). Pour que l'iso de debian puisse être renseigné. - Memory size :

1024MB. Largement suffisant pour une VM debian non graphique. - Hard Disk :

Create a virtual hard disk now. On lui dit de créer le disque dur virtuel, ce sera au format .vdi.

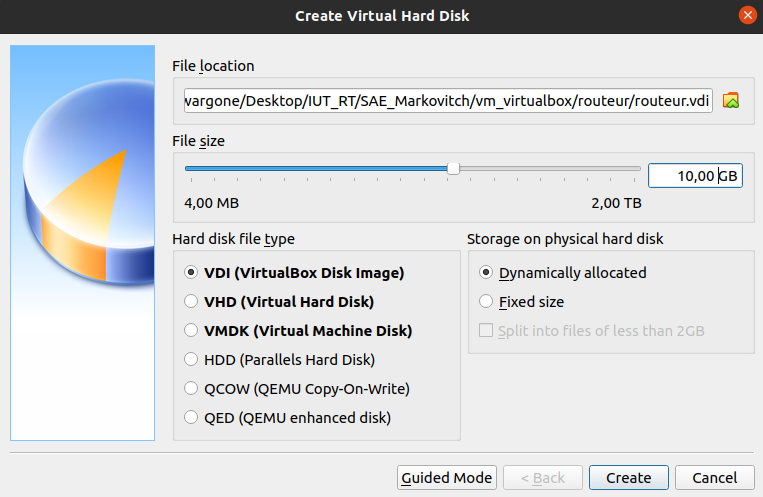

Explication des paramètres.

File location:/home/wargone/Desktop/IUT_RT/SAE_Markovitch/vm_virtualbox/routeur/routeur.vdi. Définir l'emplacement du fichier disque de la VM. Le bon chemin est normalement bien sélectionné et le fichier est un .vdi.File size:10,00GB. Entièrement suffisant pour la SAÉ.Hard disk type file:VDI (VirtualBox Disk Image). Plus facile pour transporter les VM vers un autre VirtualBox.Storage on physical hard disk:Dynamically allocated. Permet de ne pas utiliser 10GB si la VM n'en fait réellement que 1GB par exemple. Un gain d'espace.

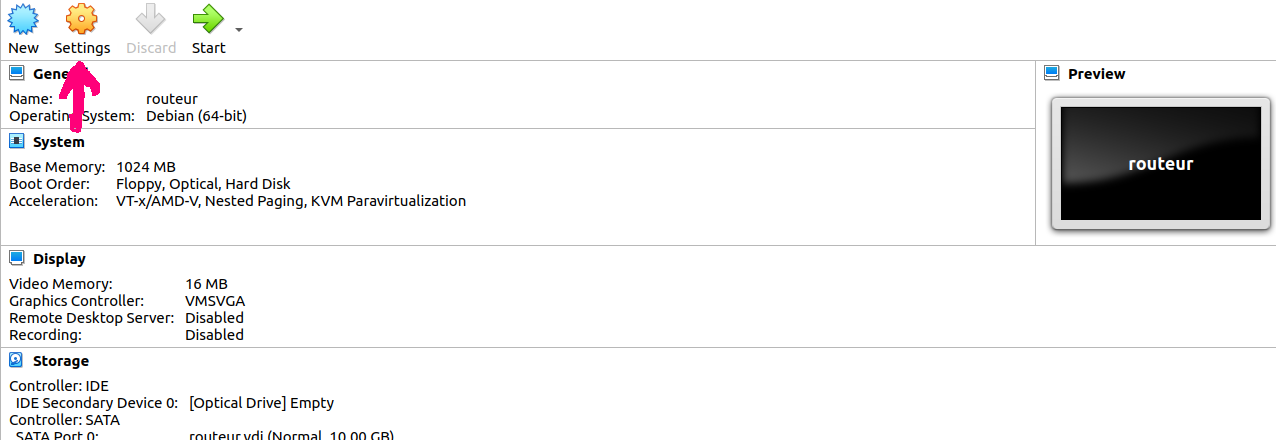

Une fois validé, la machine routeur est créée. Il reste cependant à rajouter l'image ISO debian téléchargé depuis le site officiel. Il faut en premier entrer dans les paramètres de la VM, en appuyant sur le bouton Settings.

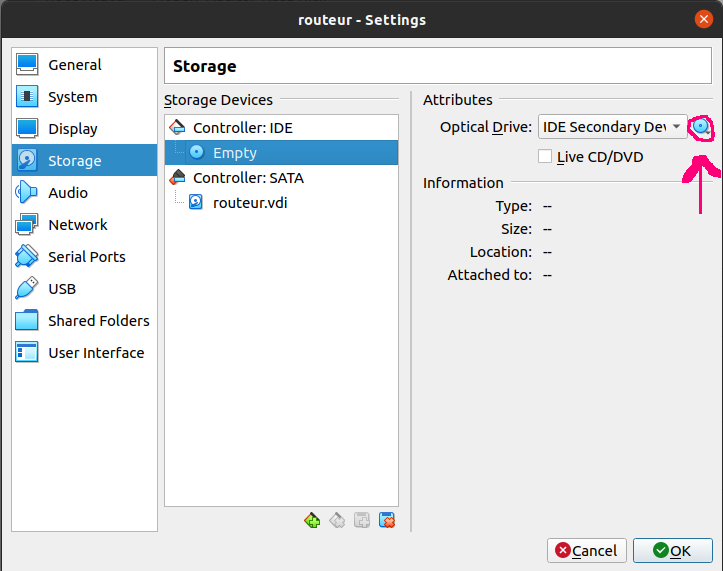

Puis aller dans le menu Storage et cliquer sur le bouton. Une fois le bouton cliqué, il faudra cliquer sur Choose/Create a Virtual Optical Disk et aller chercher l'ISO debian.

Configuration réseau machine routeur

La machine routeur sera le coeur du réseau VirtualBox. Sur le shéma on le voit bien, il y aura 3 interfaces réseaux. 1 bridge et 2 interface vers des sous-réseaux.

Configuration interface nat

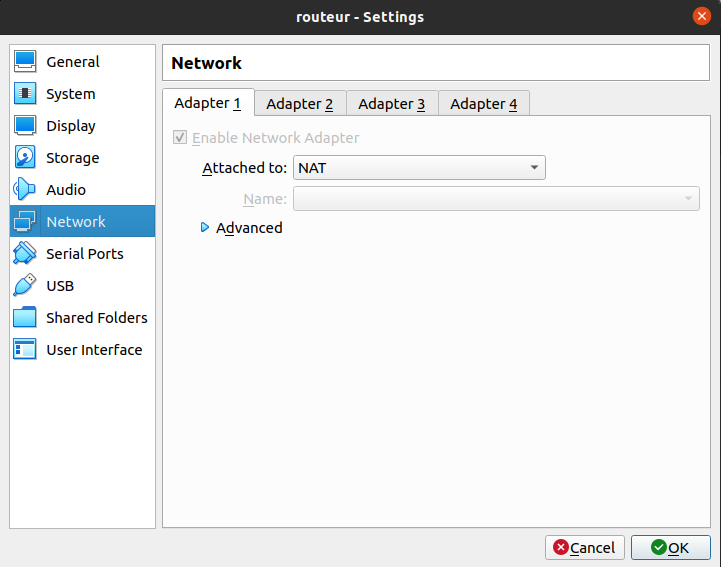

Il faut se rendre dans Settings puis dans le menu Network, et voici ma configuration (Adapter 1 signifie la première interface du routeur) :

Attached to:NAT. Signifie que cette interface pourra communiquer avec internet par le biai d'un réseau NAT créer par VirtualBox.

Configuration interface sous-réseaux 1

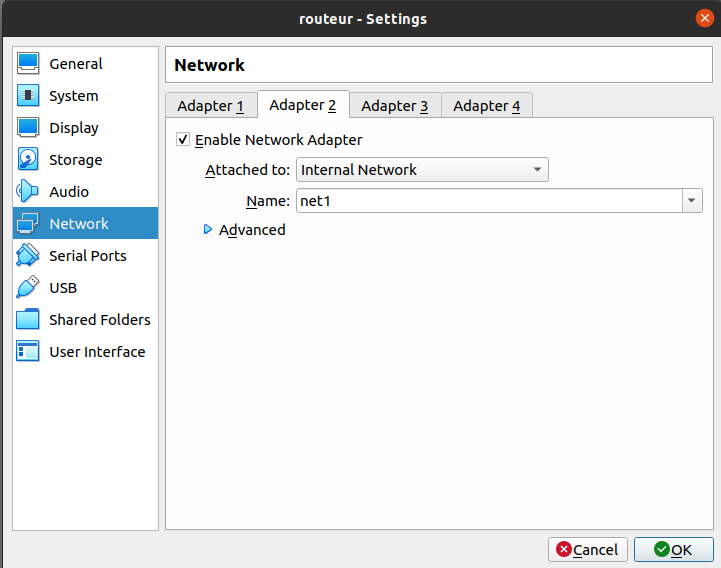

Interface qui correspondra au sous-réseaux 192.168.10.0/24. Il faut se rendre dans Settings puis dans le menu Network, et voici ma configuration (Adapter 2 signifie la deuxième interface du routeur) :

Attached to:Internal Network. Permet de de configurer le lien vers un réseau privée/interne donc non accessible depuis l'extérieur directement.Name:net1. Ce sera le nom de mon interface sur ma machine debian.

Configuration interface sous-réseaux 2

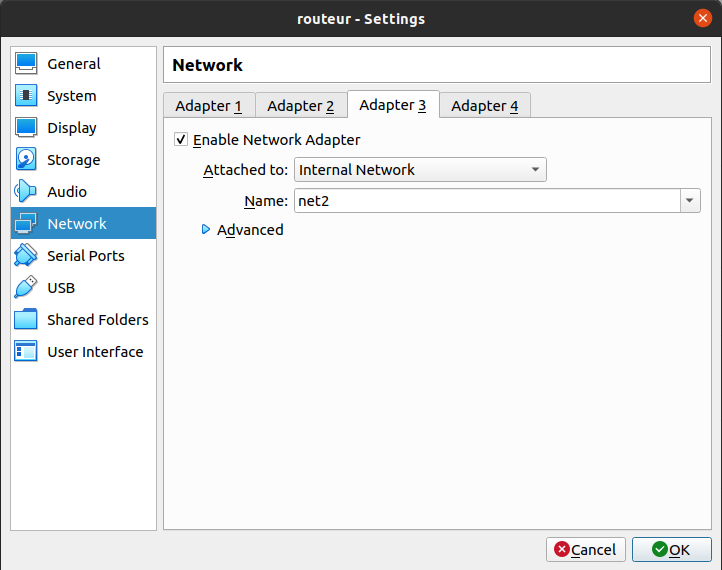

Interface qui correspondra au sous-réseaux 192.168.20.0/24. Il faut se rendre dans Settings puis dans le menu Network, et voici ma configuration (Adapter 3 signifie la troisième interface du routeur) :

Attached to:Internal Network. Permet de de configurer le lien vers un réseau privée/interne donc non accessible depuis l'extérieur directement.Name:net2. Ce sera le nom de mon interface sur ma machine debian.

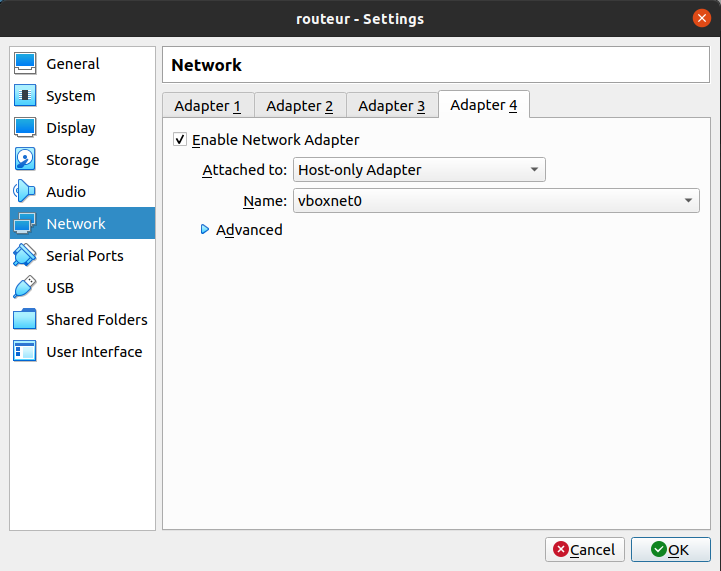

Configuration interface host-only

Cette interface va me permettre de créer un lien entre mon PC Portable et le routeur. Il va donc falloir associer l'interface du routeur host-only à une interface de mon PC Portable.

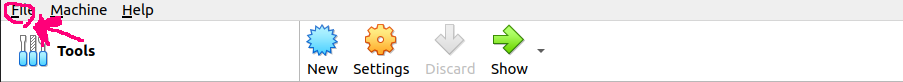

On va donc en premier créer l'interface sur mon PC Portable en allant dans File depuis le menu principale de VirtualBox :

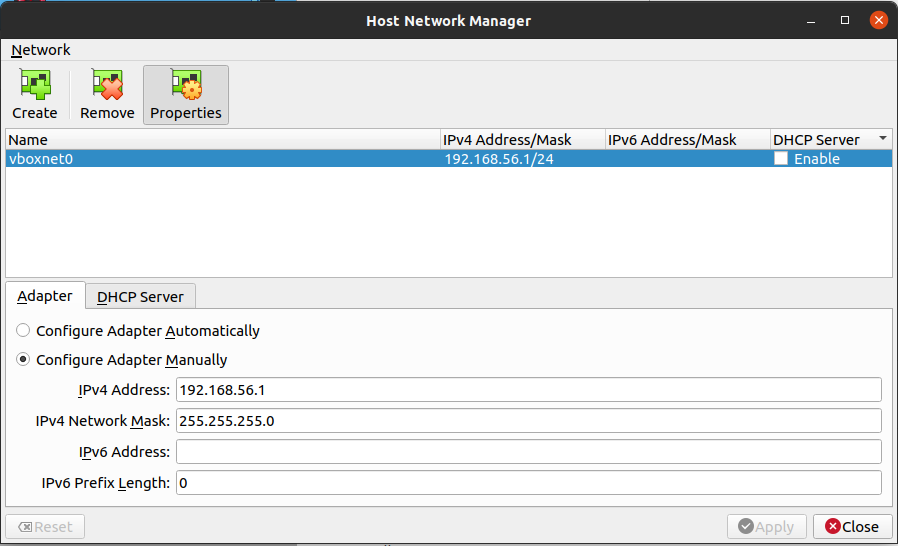

Puis dans Host Network Manager une fois le menu déroulant ouvert. On clique ensuite sur Create et on rentre la configuration suivante en pensant bien à décocher DHCP Server. Il faut configurer manuellement l'ip de l'interface du PC Portable.

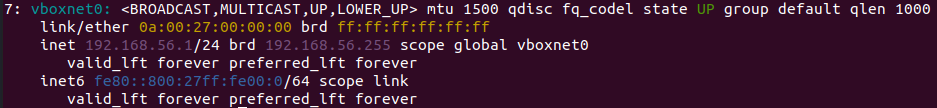

On voit bien en faisant un ip -c a sur mon PC Portable que l'interface vboxnet0 a bien été créée.

Ensuite, il faut se rendre dans Settings puis dans le menu Network, et voici ma configuration (Adapter 2 signifie la deuxième interface du routeur) :

Attached to:Host-only Adapter. Permet de de configurer le lien vers l'interface de mon PC Portable.Name:vboxnet0. C'est le nom de l'interface sur mon PC Portable.

Puis, il faudra lancer la machine debian pour la configurer.

Création machine serveur-dmz

Ce sera exactement la même création que pour le routeur. Cf. Création machine routeur.

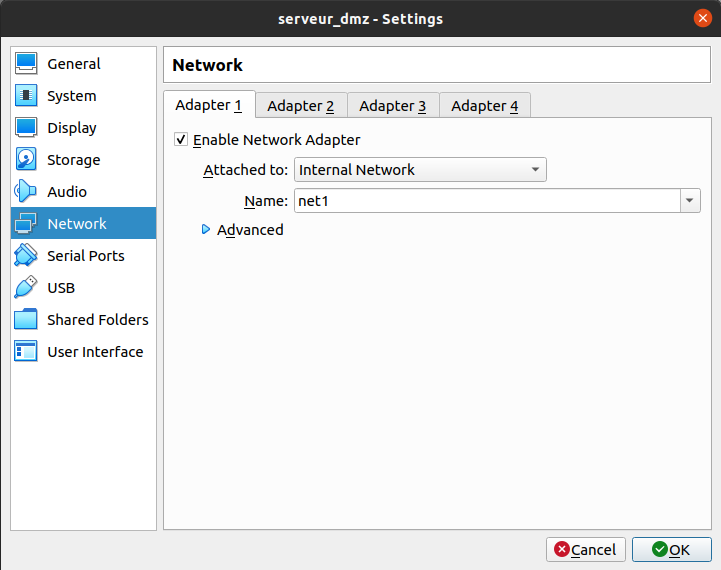

Configuration réseau machine serveur-dmz

La machine serveur-dmz sera dans le sous-réseaux net1. Sur le shéma on le voit bien, il y 1 interface connecté au routeur.

Configuration interface sous-réseaux 1

Il faut se rendre dans Settings puis dans le menu Network, et voici ma configuration pour l'interface :

Attached to:Internal Network. Permet de de configurer le lien vers un réseau privée/interne donc non accessible depuis l'extérieur directement.Name:net1. Ce sera le nom de mon interface sur ma machine debian qui permettra de se connecter avec le routeur sur le LAN Virtuel net1 (192.168.10.0/24).

Puis, il faudra lancer la machine debian pour la configurer.

Création machine serveur-mysql

Ce sera exactement la même création que pour le routeur. Cf. Création machine routeur.

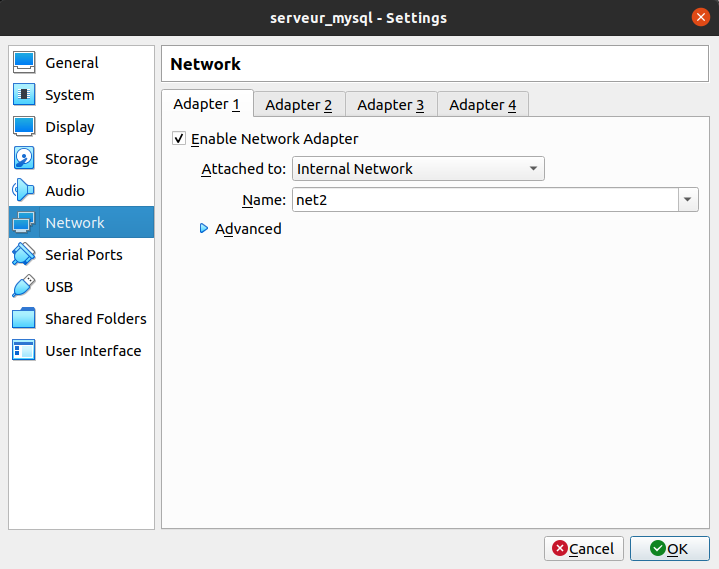

Configuration réseau machine serveur-mysql

La machine serveur-mysql sera dans le sous-réseaux net2. Sur le shéma on le voit bien, il y 1 interface connecté au routeur.

Configuration interface sous-réseaux 1

Il faut se rendre dans Settings puis dans le menu Network, et voici ma configuration pour l'interface :

Attached to:Internal Network. Permet de de configurer le lien vers un réseau privée/interne donc non accessible depuis l'extérieur directement.Name:net2. Ce sera le nom de mon interface sur ma machine debian qui permettra de se connecter avec le routeur sur le LAN Virtuel net2 (192.168.20.0/24).

Création machine attaquant-interne

Ce sera exactement la même création que pour le routeur. Cf. Création machine routeur.

Création machine poste-manager

Ce sera exactement la même création que pour le routeur. Cf. Création machine routeur.

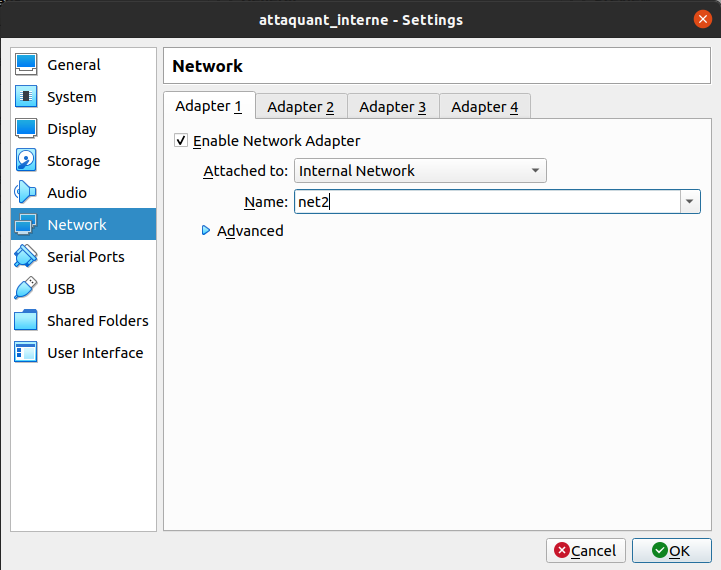

Configuration réseau machine attaquant-interne

La machine attaquant-interne sera dans le sous-réseaux net2. Sur le shéma on le voit bien, il y 1 interface connecté au routeur.

Configuration interface sous-réseaux 1

Il faut se rendre dans Settings puis dans le menu Network, et voici ma configuration pour l'interface :

Attached to:Internal Network. Permet de de configurer le lien vers un réseau privée/interne donc non accessible depuis l'extérieur directement.Name:net2. Ce sera le nom de mon interface sur ma machine debian qui permettra de se connecter avec le routeur sur le LAN Virtuel net2 (192.168.20.0/24).

Création machine serveur-ldap

Ce sera exactement la même création que pour le routeur. Cf. Création machine routeur.

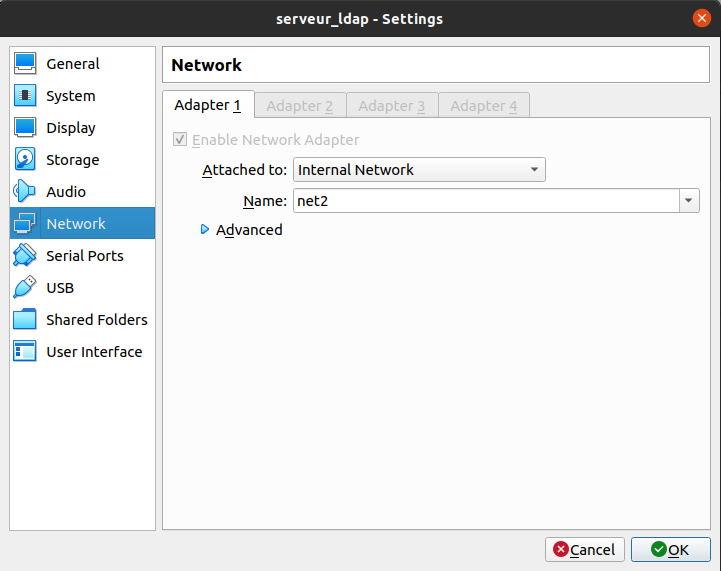

Configuration réseau machine serveur-ldap

La machine serveur-dmz sera dans le sous-réseaux net2. Sur le shéma on le voit bien, il y 1 interface connecté au routeur.

Configuration interface sous-réseaux 2

Il faut se rendre dans Settings puis dans le menu Network, et voici ma configuration pour l'interface :

Attached to:Internal Network. Permet de de configurer le lien vers un réseau privée/interne donc non accessible depuis l'extérieur directement.Name:net2. Ce sera le nom de mon interface sur ma machine debian qui permettra de se connecter avec le routeur sur le LAN Virtuel net2.

Puis, il faudra lancer la machine debian pour la configurer.

Configuration réseaux de l'infrastructure

En premier je vais configurer les 3 interfaces du routeur (1 interface nat et 2 interfaces dans les sous-réseaux net1 et net2.)

Configuration interfaces routeur

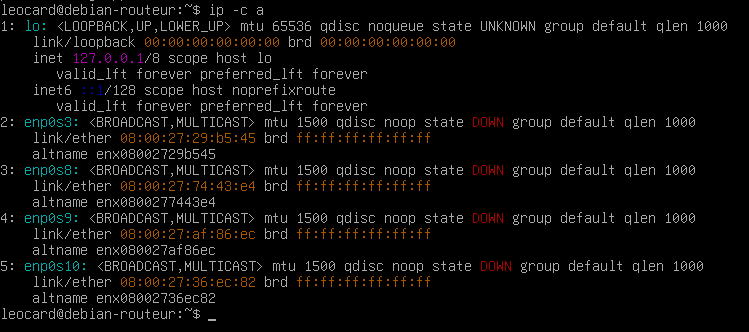

Comme on peut le voir avec la commande ip -c a lancé sur le routeur, les 4 interfaces, enp0s3(nat), enp0s8(net1), enp0s9(net2) et enp0s10(host-only) n'ont pas encore d'IP.

Configuration interface nat

Pour me faciliter, cette interface sera en DHCP. Cette interface me servira uniquement à avoir accès à Internet. J'accèderai au routeur depuis l'interface host-only.

Pour configurer l'IP en dhcp, je vais me rendre dans /etc/network/interfaces.d/enp0s3 en sudo. et rentrer la configuration suivante :

auto enp0s3

iface enp0s3 inet dhcp

Bien penser à ce qu'il n'y ai pas de configuration relative à enp0s3 dans /etc/network/interfaces !

Explication de la configuration :

auto enp0s3: Permet de démarrer automatiquementautol'interface réseauenp0s3au démarrage du système.iface enp0s3 inet dhcp: Configuration de l'interface IPv4enp0s3en dhcp.iface: Permet d'indiquer qu'on veut configurer une interface réseau.enp0s3: L'interface réseau en question.inet: Indique que l'interface utilise IPv4, sinon ça aurait étéinet6.dhcp: Indique que l'interface sera configuré par le serveur DHCP de VirtualBox.

Configuration interface sous-réseau 1 (net1)

Je mettrai également ici une adresse IP statique. Voici ma configuration de enp0s8 dans /etc/network/interfaces.d/enp0s8:

auto enp0s8

iface enp0s8 inet static

address 192.168.10.1/24

Pas besoin ici de rentrer de passerelle, c'est cette interface qui sera la passerelle.

Configuration interface sous-réseau 2 (net2)

Je mettrai également ici une adresse IP statique. Voici ma configuration de enp0s9 dans /etc/network/interfaces.d/enp0s9:

auto enp0s9

iface enp0s9 inet static

address 192.168.20.1/24

Pas besoin ici de rentrer de passerelle, c'est cette interface qui sera la passerelle.

Configuration interface host-only

Je mettrai également ici une adresse IP statique car j'aurai besoin d'y accèder en SSH depuis mon PC Portable. Ce sera par cette interface que je simmulerai l'attaquant extérieur. Cette interface ne me permet pas d'accèder à Internet. Voici ma configuration de enp0s10 dans /etc/network/interfaces.d/enp0s10:

auto enp0s10

iface enp0s10 inet static

address 192.168.56.10/24

Je ne rentrerai pas de passerelle ici car je veux que mon trafic passe par le réseau DHCP VirtualBox.

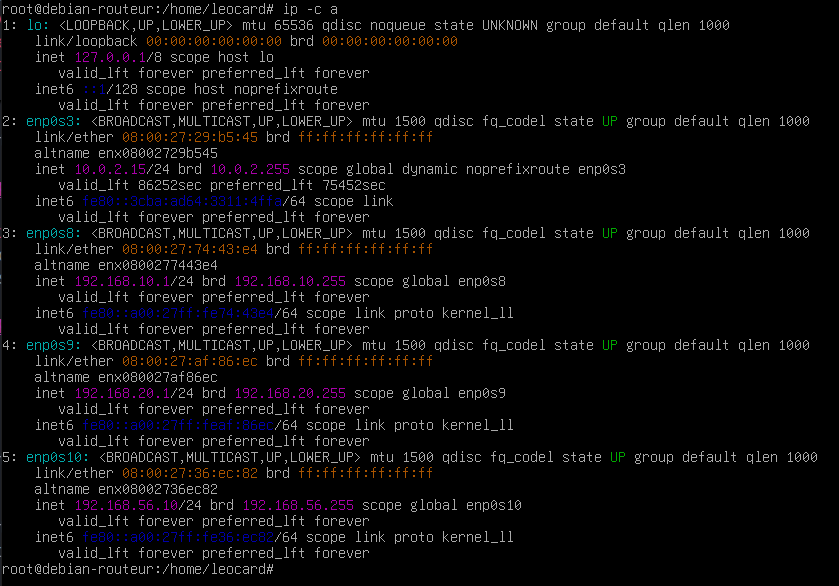

Nous pouvons redémarrer le service networking avec la commande :

$systemctl restart networking

Et voir que nos interfaces ont bien les bonnes adresses IP.

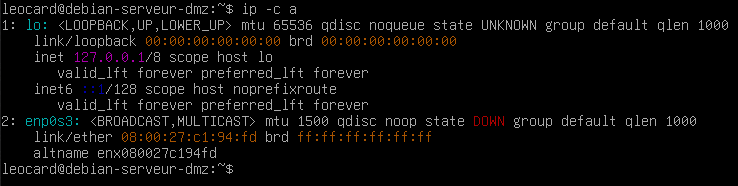

Configuration interface serveur-dmz

Comme on peut le voir ici pour le serveur-dmz, l'interface enp0s3 est existante mais n'est pas configuré et il va faloir le faire.

Il va donc falloir modifier le fichier /etc/network/interfaces.d/enp0s3 en sudo.

$sudo nano /etc/network/interfaces.d/enp0s3

On va faire en sorte que l'interface enp0s3 ai son IP statique. On va donc rajouter à l'intérieur :

auto enp0s3

iface enp0s3 inet static

address 192.168.10.10/24

gateway 192.168.10.1

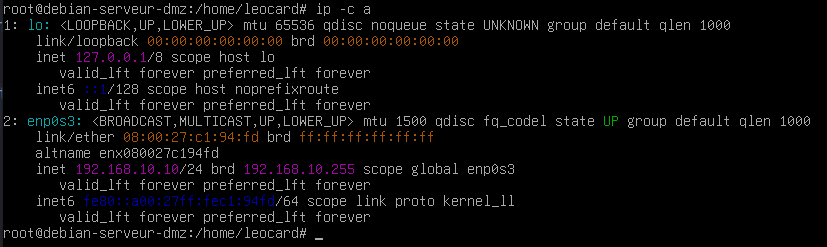

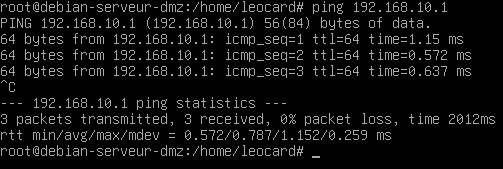

Une fois le service networking redémarré, on voit bien le résultat :

Et le ping vers la passerelle 192.168.10.1 fonctionne également.

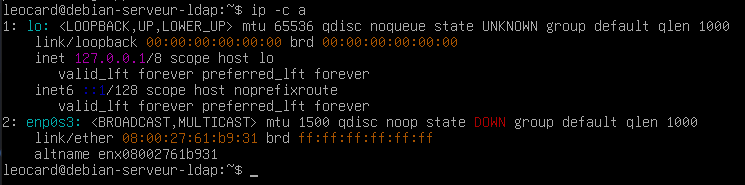

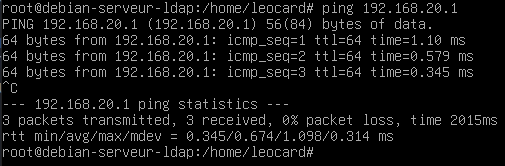

Configuration interface serveur-ldap

Comme on peut le voir ici pour le serveur-ldap, l'interface enp0s3 est existante mais n'est pas configuré et il va faloir le faire.

Il va donc falloir modifier le fichier /etc/network/interfaces.d/enp0s3 en sudo.

$sudo nano /etc/network/interfaces.d/enp0s3

On va faire en sorte que l'interface enp0s3 ai son IP statique. On va donc rajouter à l'intérieur :

auto enp0s3

iface enp0s3 inet static

address 192.168.20.10/24

gateway 192.168.20.1

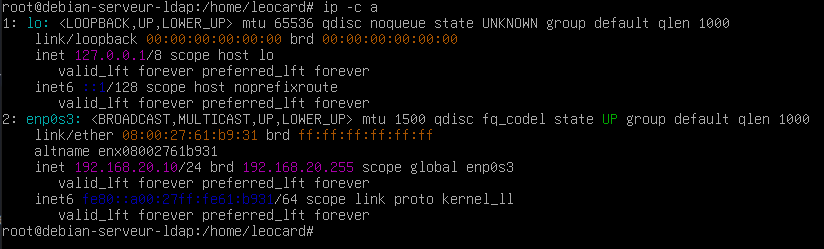

Une fois le service networking redémarré, on voit bien le résultat :

Et le ping vers la passerelle 192.168.20.1 fonctionne également.

Configuration interface serveur-mysql

Idem que serveur-ldap. Seulement, ici l'IP sera 192.168.20.20 pour enp0s3.

Configuration interface attaquant-interne

Idem que serveur-ldap. Seulement, ici l'IP sera 192.168.20.30 pour enp0s3.

Configuration interface poste-manager

Idem que serveur-ldap. Seulement, ici l'IP sera 192.168.20.40 pour enp0s3.

Configuration routage basique sur routeur

Activation du routage

Pour activer le routage des paquet IPv4 sur le routeur, il faudra créer en sudo le fichier /etc/sysctl.d/99-ip_forwarding.conf :

$sudo nano /etc/sysctl.d/99-ip_forwarding.conf

Rappel : À partir de Debian 13, le traditionnel fichier sysctl.conf a été remplacé par systemd et le répertoire /etc/sysctl.d/. Ici, le fichier 99-ip_forwarding.conf commence par 99, ce qui va permettre de l'exécuter en dernier pour éviter tout conflit.

On écrira la ligne suivante dans /etc/sysctl.d/99-ip_forwarding.conf :

net.ipv4.ip_forward=1

Pour appliquer les modifications on peut taper la commande suivante :

$sudo sysctl --system

Mise en place du NAT

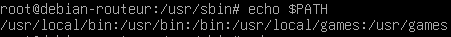

J'ai eu un problème avec le paquet iptables. Je lançais la commandé mais le shell me renvoyais commande introuvable. Le problème est que le dossier /usr/sbin/ n'était pas dans le PATH !

Rappel : PATH est une variable globale de Linux qui contient l'emplacement des dossiers qui contiennent les fichiers bash exécutables (les commandes). Dans la capture d'écran /usr/sbin/ n'y est pas..

Pour le rajouter, il faut rajouter dans le fichier /home/leocard/.bashrc et /root/.bashrc en sudo la ligne suivante :

export PATH=$PATH:/usr/sbin

Mon interface qui me permet d'aller sur internet depuis le routeur est enp0s3, mon NAT s'écrira donc comme ceci :

$sudo iptables -t nat -A POSTROUTING -o enp0s3 -j MASQUERADE

Explication de la commande :

iptables: Paquet qui permet de manipuler des règles de routage et de filtrage (qui comprennent le NAT).-t:nat. Le-test utilisé pour spécifier le type de règle / de filtre qui va suivre. Ici, permet de spécifier qu'on va effectuer un filtre relatif à NAT.-A:POSTROUTING. Le-Apermet de spécifier quand est-ce que le paquet sera affecté par la règle. Ici ce sera à la sortie du routeur :POSTROUTING.-o:enp0s3. Permet de spécifier à quelle interface output la règle s'appliquera.-j:MASQUERADE.jpermet de spécifier quoi faire si le paquet correspond à la règle mise en place. Ici, si le paquet correspond à la règle, alors MASQUERADE permettra au paquet de prendre l'adresse IP de l'interface de sortie et d'effectuer un PAT. Un NAT aurait été spécifié avecSNAT.

Pour rendre la règle persistente, il faudra installer le paquet iptables-persistent, puis il faudra sauvegarder la règle dans /etc/iptables.rules.v4 avec :

$sudo iptables-save > /etc/iptables/rules.v4

Écriture des règles de filtrage

Le routeur effectuera le filtrage et pour ce faire, on utilisera iptables. L'utilitaire iptables. Et voici la structure de base de la commande pour les filtres :

iptables -t filter -A <chaîne> -s <source> -d <destination> -p <protocole> --dport <port> -j <action>

Explication de la commande :

-t filter: Permet de spécifier que ce qui va suivre est un filtre.-A <chaîne>: Permet de spécifier ou est-ce qu'on veut rajouter la nouvelle règleiptables, ici :INPUT,FORWARDouOUTPUT.-s <source>: On spécifie la source du trafic (ce peut être un réseau aussi). L'option peut ne pas y être.-d <destination>: On spécifie la destination du trafic (ce peut être un réseau aussi). L'option peut ne pas y être.-p <protocole>: On cible directement le protocole, commetcp,udpouicmp.--dport <port>: Filtre les paquets selon le port de destination. (Il faut qu'il y ai -p avec).-j <action>: L'action à effectuer :DROP,ACCEPTouREJECT.

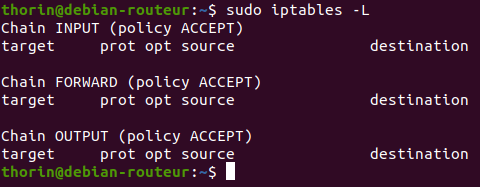

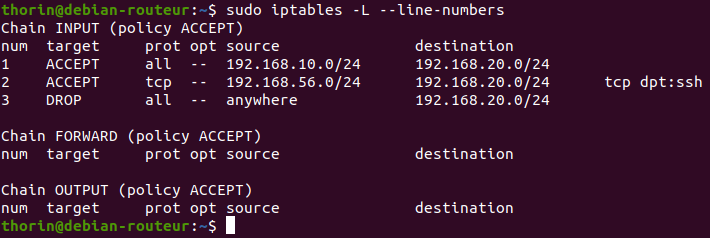

Et sur le routeur, on peut voir avec l'option -L qui permet de lister les règles en cours que tout le trafic est accepté :

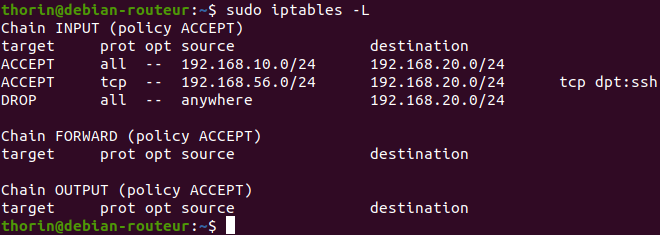

Voici les règles que j'ai saisi (l'ordre est très important, comme dans les tables de routage) :

$sudo iptables -A INPUT -s 192.168.10.0/24 -d 192.168.20.0/24 -j ACCEPT

$sudo iptables -A INPUT -s 192.168.56.0/24 -d 192.168.20.0/24 -p tcp --dport 22 -j ACCEPT

$sudo iptables -A INPUT -d 192.168.20.0/24 -j DROP

- 1ère règle : Le réseau

192.168.10.0/24(dmz) peut communiquer avec192.168.20.0/24(ressources). - 2ème règle : Le pc attaquant

192.168.56.1et son réseau peuvent accèder aux machines ressources en SSH, j'en ai besoin pour mon scénario. - 3ème règle : Tout ce qui ne correspond pas aux 2 premières règles est rejeté.

Et voici les règles :

Si vous vous êtes trompé lors de l'écriture des règles, pas de panique, il va faloir en premier afficher le numéro de chaque règle avec les options -L et --line-numbers :

Et pour supprimer, récupérer le numéro de ligne, ici par exemple la règle du DROP pour le INPUT qui est le 3 et entrer la commande :

$sudo iptables -D INPUT 3

Pour sauvegarder les règles iptables en cours, je vais installer le paquet iptables-persistent puis sauvegarder les règles IPv4 comme suit :

$sudo iptables-save > /etc/iptables/rules.v4

Rattrapage des problèmes

J'ai fais des erreurs dans l'installation de ma machine et la machine n'avait pas internet aussi. Voici les correctifs : Cf. Rattrapage des problèmes Serveur DMZ

Mise en place de SSH

Sur le routeur

Il faut en premier installer le paquet openssh-server avec :

$sudo apt install openssh-server

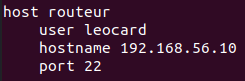

Sur le PC Portable

Il faut que le paquet openssh-server soit également et qu'une clé soit généré avec la commande ssh-keygen.

Pour se simplifier la vie, on va éditer le fichier .ssh/config en mettant cette configuration :

Puis, il faut faire :

$ssh-copy-id routeur

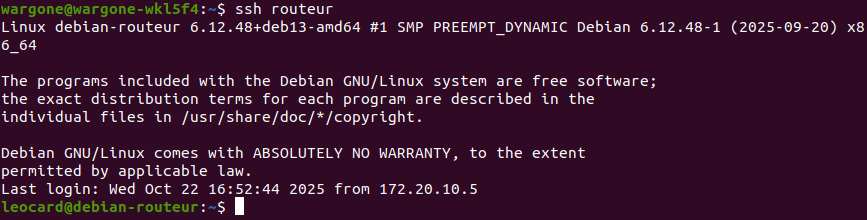

Désormais, on peut se connecter facilement d'un coup avec ssh routeur :

Serveur DMZ

Renommage de la machine

Modification du nom localement pour la vision des utilisateurs de la machine avec la commande :

$sudo hostnamectl sethostname debian-serveur-dmz

Modification du nom de la machine pour le autres machines du réseau avec l'édition du fichier /etc/hosts en sudo. Il faut modifier :

127.0.1.1 debian-base

En :

127.0.1.1 debian-serveur-dmz

Une fois fait, il faudra redémarrer la machine.

Rattrapage des problèmes Serveur DMZ

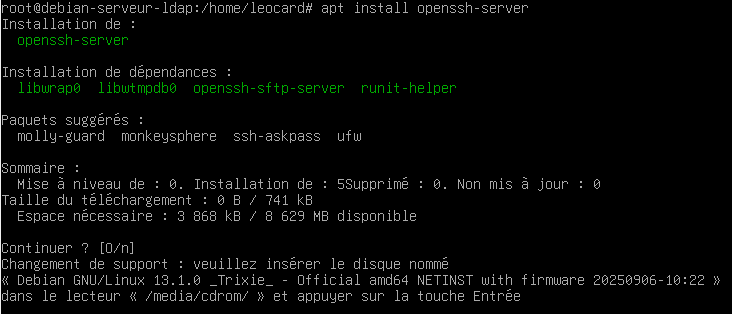

J'ai fait une boulette de configuration lors de l'installation de la VM. J'ai dit que les dépot de apt était sur un disque cdrom (ex: Clé USB). Et donc dès que j'essaye d'installer un paquet avec apt, il me demande ou est le cdrom !

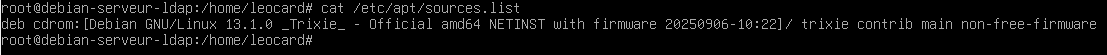

Et on le voit bien en listant le fichier /etc/apt/sources.list qui contient les emplacements ou debian va chercher pour télécharger avec apt :

Il va donc falloir mettre les dépots d'internet de debian en modifiant le fichier /etc/apt/sources.list. J'ai trouvé les dépots sur https://debiansupport.com/mirrors/. Sachant que la VM est sur Debian 13, le fichier devra donc ressembler à :

deb https://deb.debian.org/debian trixie main

deb https://deb.debian.org/debian-security trixie-security main

deb https://deb.debian.org/debian/ trixie-updates main

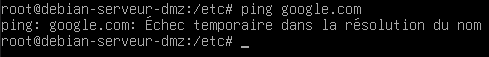

Une autre erreur. Je n'ai pas pu configurer la résolution DNS lors de l'installation de la machine car celle-ci n'avais pas internet. Donc ma VM n'arrive pas à résoudre deb.debian.org donc logique que je n'arrive pas avec le apt à atteindre les dépots.

Ne pouvant pas encore installer le paquet adéquat qui est systemd-resolved pour me donner résolveur de DNS, je vais créer le fichier /etc/resolv.conf temporairement. Je dis temporairement car sur Debian 13, ce fichier peut être réécrit par d'autres services, ce n'est donc pas viable. Je vais rajouter à l'intérieur :

nameserver 8.8.8.8

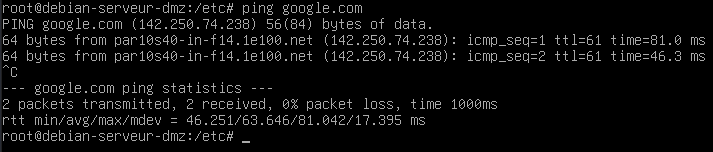

Le ping vers google.com fonctionne donc bien.

Je vais rendre permanent la résolution DNS avec le paquet systemd-resolved. Pour installer le paquet, bien penser à faire un update et un upgrade de la VM. Puis, installer le paquet avec :

$sudo apt install systemd-resolved

Il faudra modifier en sudo le fichier /etc/systemd/resolved.conf pour qu'il y ai ces informations :

[Resolve]

DNS=8.8.8.8 8.8.4.4

Ici, j'ai renseigné les 2 serveurs de résolution DNS de google, 2 est mieux que 1. [Resolve] permet de spécifier que les informations qui suivent dans la section sont relatives à la résolution DNS. Il faut bien évidement redémarrer le service :

$sudo systemctl restart systemd-resolved

Mise en place de SSH

Sur le Serveur DMZ

Il faut en premier installer le paquet openssh-server avec :

$sudo apt install openssh-server

Sur le PC Portable

Il faut que le paquet openssh-server soit également et qu'une clé soit généré avec la commande ssh-keygen.

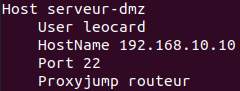

Pour se simplifier la vie, on va éditer le fichier .ssh/config en mettant cette configuration :

ProxyJump car je ne peux pas atteindre le réseau 192.168.10.0/24 depuis mon PC Portable, seulement depuis le routeur.

Puis, il faut faire :

$ssh-copy-id serveur-dmz

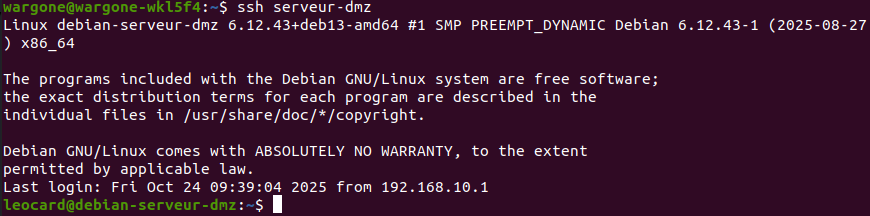

Désormais, on peut se connecter facilement d'un coup avec ssh serveur-dmz :

Serveur LDAP

Renommage de la machine

Modification du nom localement pour la vision des utilisateurs de la machine avec la commande :

$sudo hostnamectl sethostname debian-serveur-ldap

Modification du nom de la machine pour le autres machines du réseau avec l'édition du fichier /etc/hosts en sudo. Il faut modifier :

127.0.1.1 debian-base

En :

127.0.1.1 debian-serveur-ldap

Une fois fait, il faudra redémarrer la machine.

Rattrapage des problèmes

J'ai fais des erreurs dans l'installation de ma machine et la machine n'avait pas internet aussi. Voici les correctifs : Cf. Rattrapage des problèmes Serveur DMZ

Mise en place de SSH Serveur LDAP

Sur le Serveur LDAP

Il faut en premier installer le paquet openssh-server avec :

$sudo apt install openssh-server

Sur le PC Portable

Il faut que le paquet openssh-server soit également et qu'une clé soit généré avec la commande ssh-keygen.

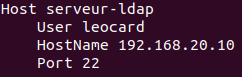

Pour se simplifier la vie, on va éditer le fichier .ssh/config en mettant cette configuration :

Je ne peux pas atteindre le réseau 192.168.20.0/24 depuis mon PC Portable, seulement depuis le routeur, il va donc faloir ajouter sur mon pc une route de routage comme suit :

$sudo ip route add 192.168.20.0/24 via 192.168.56.10 dev vboxnet0

Et pour mon pc j'ai un truc bizarre, j'enlève la route par défaut de br0 : sudo ip route del 192.168.1.0/24 dev br0.

Et pour rendre la route persistente,

Puis, il faut faire :

$ssh-copy-id serveur-ldap

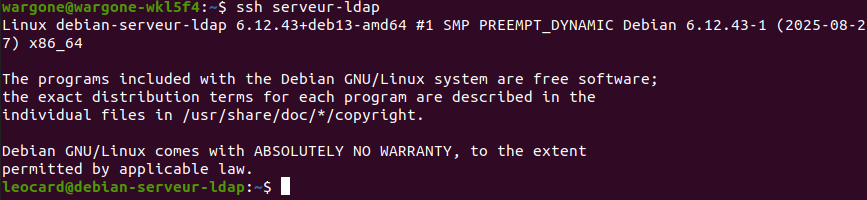

Désormais, on peut se connecter facilement d'un coup avec ssh serveur-ldap :

Serveur MYSQL SAMBA

Renommage de la machine

Modification du nom localement pour la vision des utilisateurs de la machine avec la commande :

$sudo hostnamectl sethostname debian-serveur-mysql

Modification du nom de la machine pour le autres machines du réseau avec l'édition du fichier /etc/hosts en sudo. Il faut modifier :

127.0.1.1 debian-base

En :

127.0.1.1 debian-serveur-mysql

Une fois fait, il faudra redémarrer la machine.

Rattrapage des problèmes

J'ai fais des erreurs dans l'installation de ma machine et la machine n'avait pas internet aussi. Voici les correctifs : Cf. Rattrapage des problèmes Serveur DMZ

Mise en place de SSH

Idem que sur le serveur LDAP. Cf Mise en place de SSH Serveur LDAP

Attaquant interne

Renommage de la machine

Modification du nom localement pour la vision des utilisateurs de la machine avec la commande :

$sudo hostnamectl sethostname debian-attaquant-interne

Modification du nom de la machine pour le autres machines du réseau avec l'édition du fichier /etc/hosts en sudo. Il faut modifier :

127.0.1.1 debian-base

En :

127.0.1.1 debian-attaquant-interne

Une fois fait, il faudra redémarrer la machine.

Rattrapage des problèmes

J'ai fais des erreurs dans l'installation de ma machine et la machine n'avait pas internet aussi. Voici les correctifs : Cf. Rattrapage des problèmes Serveur DMZ

Mise en place de SSH

Idem que sur le serveur LDAP. Cf Mise en place de SSH Serveur LDAP

Poste Manager

Renommage de la machine

Modification du nom localement pour la vision des utilisateurs de la machine avec la commande :

$sudo hostnamectl sethostname debian-poste-manager

Modification du nom de la machine pour le autres machines du réseau avec l'édition du fichier /etc/hosts en sudo. Il faut modifier :

127.0.1.1 debian-base

En :

127.0.1.1 debian-poste-manager

Une fois fait, il faudra redémarrer la machine.

Rattrapage des problèmes

J'ai fais des erreurs dans l'installation de ma machine et la machine n'avait pas internet aussi. Voici les correctifs : Cf. Rattrapage des problèmes Serveur DMZ

Mise en place de SSH

Idem que sur le serveur LDAP. Cf Mise en place de SSH Serveur LDAP